盘古石杯2024

盘古石杯2024

PH Gao首先进入仿真

-

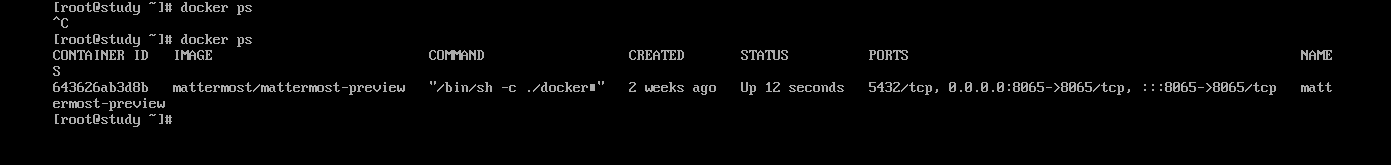

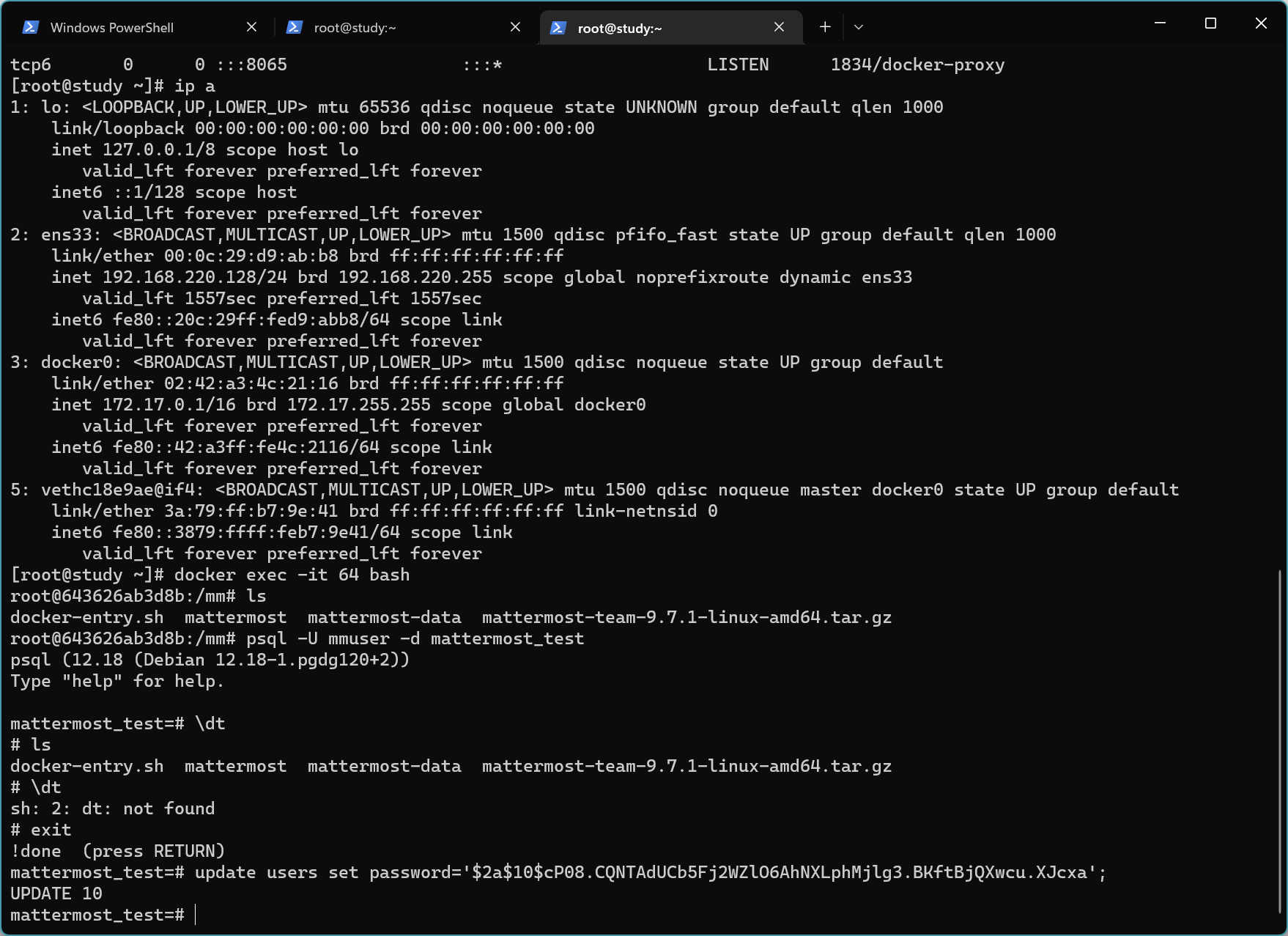

分析服务器内部检材,在搭建的内部即时通讯平台中,客户端与服务器的通讯端口是

8065 -

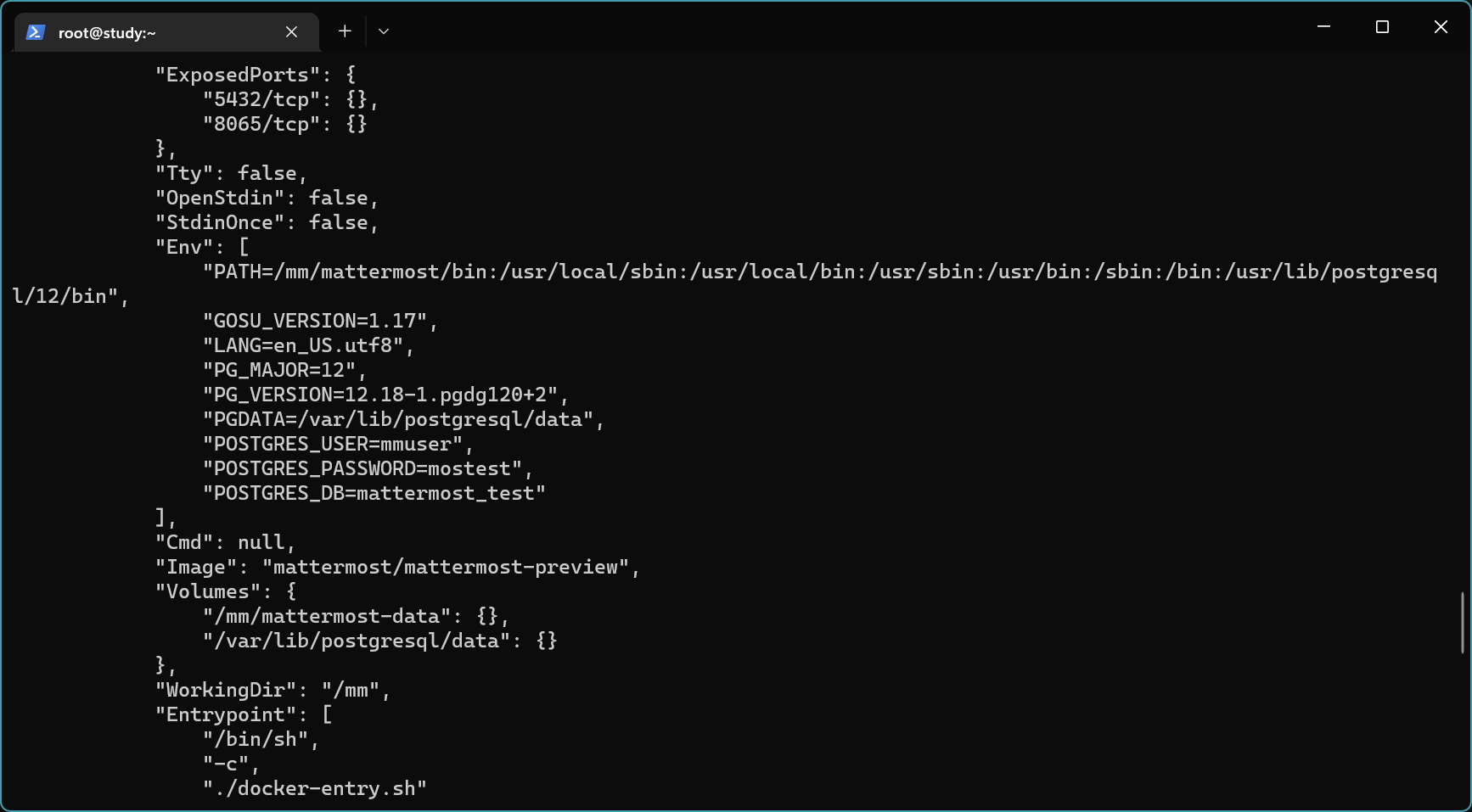

分析内部IM服务器检材,该内部IM平台使用的数据库版本是

12.18 -

分析内部IM服务器检材,该内部IM平台中数据库的名称是

同2

mattermost_test -

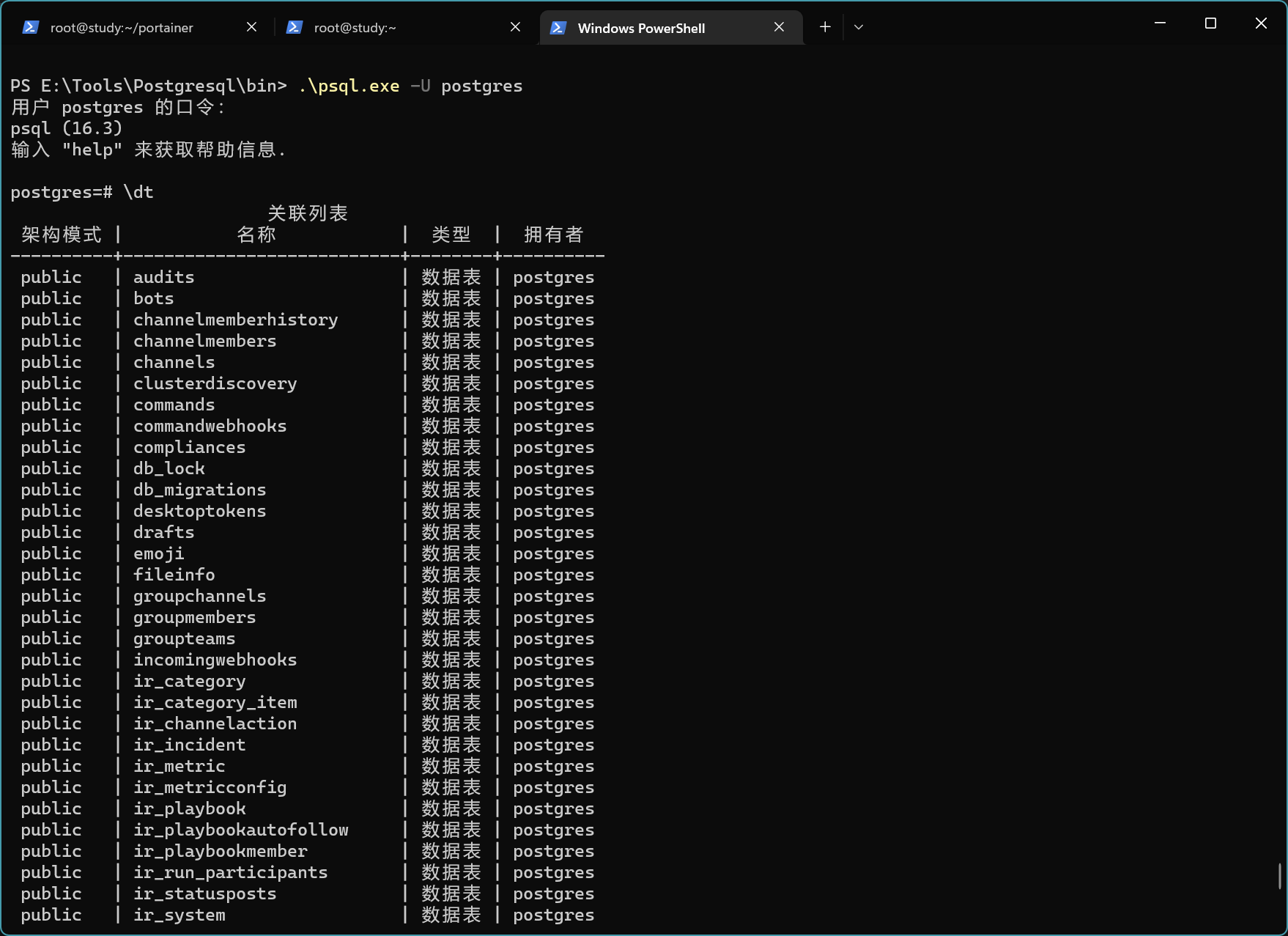

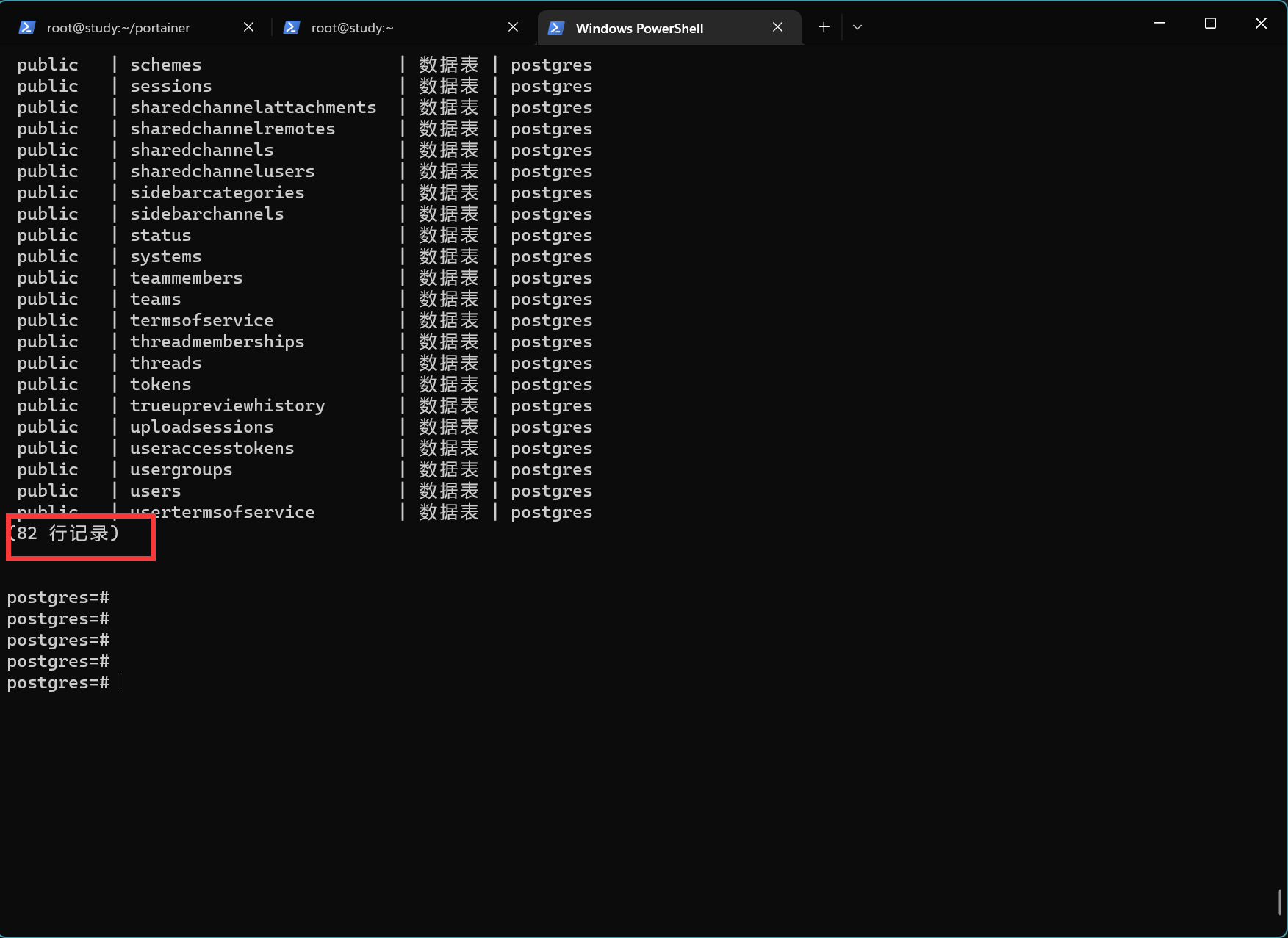

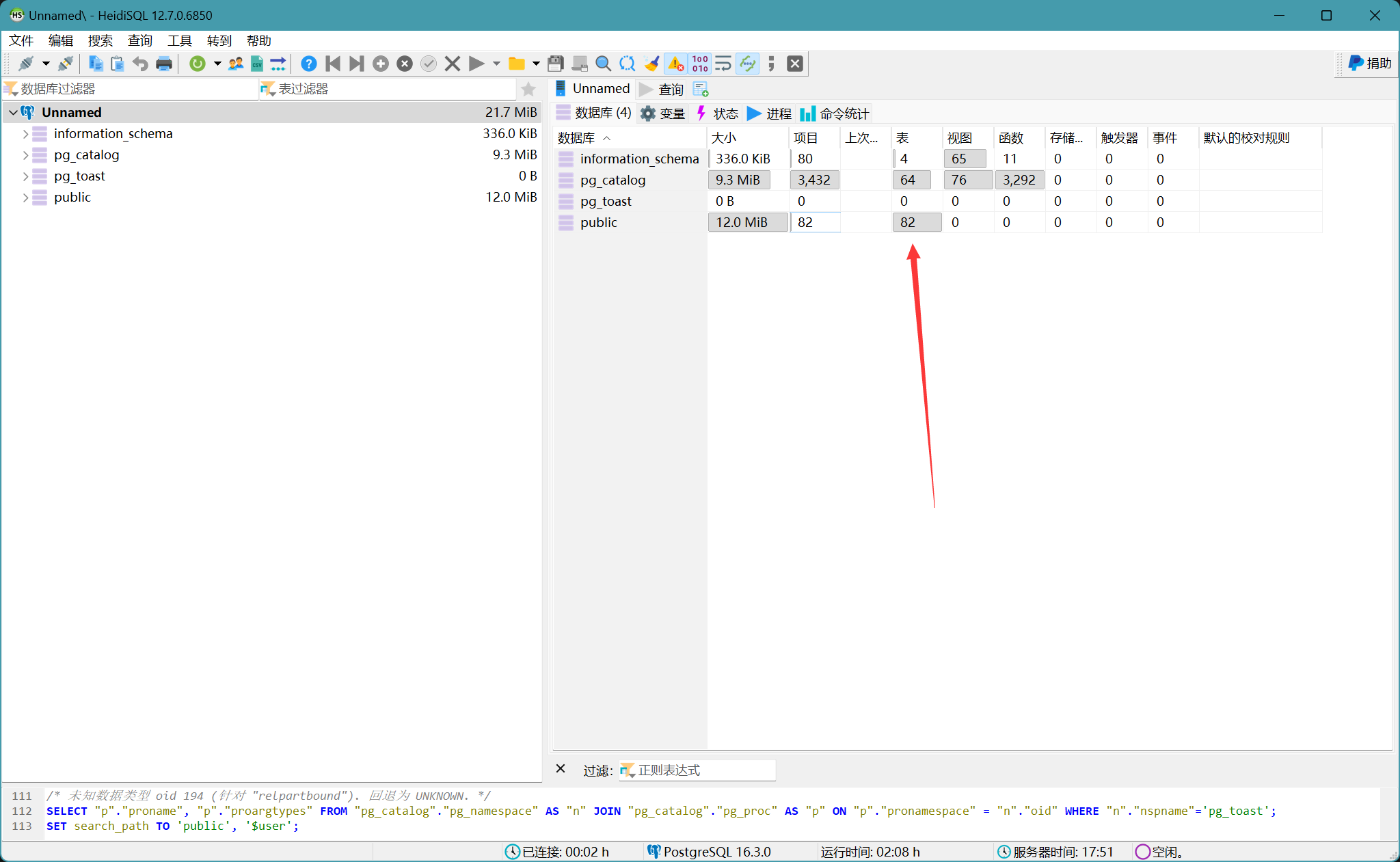

分析内部IM服务器检材,该内部IM平台中当前数据库一共有多少张表

首先进入到docker导出数据库文件:

在ssh中docker exec 64

在docker中pg_dump -U mmuser -d mattermost_test > output.sql

在ssh中docker cp 64:/output.sql ./output.sql

在shell中scp -r root@192.168.220.128:/root/output.sql C:\Users\ASUSROG\Desktop

然后使用postgis将数据连接到postgresql中:psql -U postgres -f output.sql

然后使用\dt查看表的数量

82同样也可以使用HeidiSQL连接到数据库中查看表的数量

-

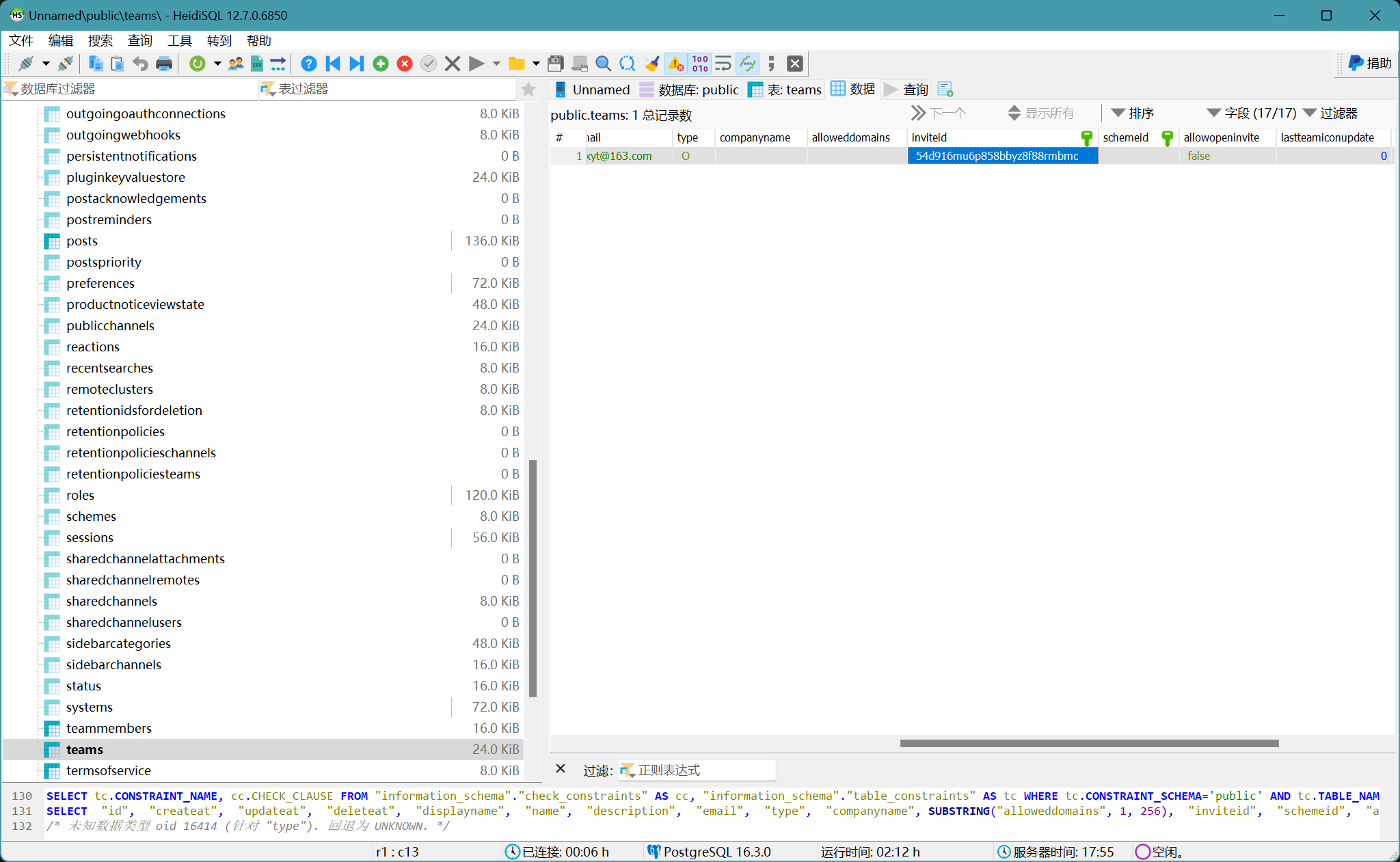

分析内部IM服务器检材,员工注册的邀请链接中,邀请码是:

54d916mu6p858bbyz8f88rmbmc -

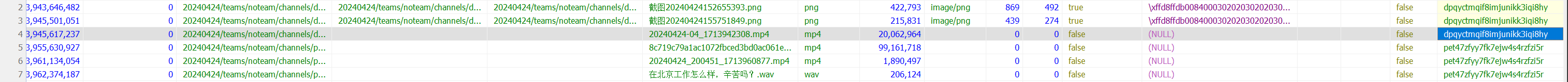

分析内部IM服务器检材,用户yiyan一共给fujiya发送了几个视频文件:

可以看出第一个是群组的,yiyan给fujiya发送了2个视频文件 -

分析内部IM服务器检材,用户yiyan在团队群组中发送的视频文件的MD5值是:

提取出来算

docker cp 64:/mm/mattermost-data/20240424/teams/noteam/channels/dpqyctmqif8imjunikk3iqi8hy/users/jrmi9kx8pfg9drc7b9dczh7neo/brryxgwf8pdzdgd46i4og17rdh/20240424-04_1713942308.mp4 ./ -

分析内部IM服务器检材,一个团队中允许的最大用户数是:

在这里生成密钥https://www.bejson.com/encrypt/bcrpyt_encode/

直接修改老板密码为弱密码,登录到内部Mattermost平台

然后在团队设置http://192.168.220.128:8065/admin_console/site_config/users_and_teams 中可以看到最大用户数是50

-

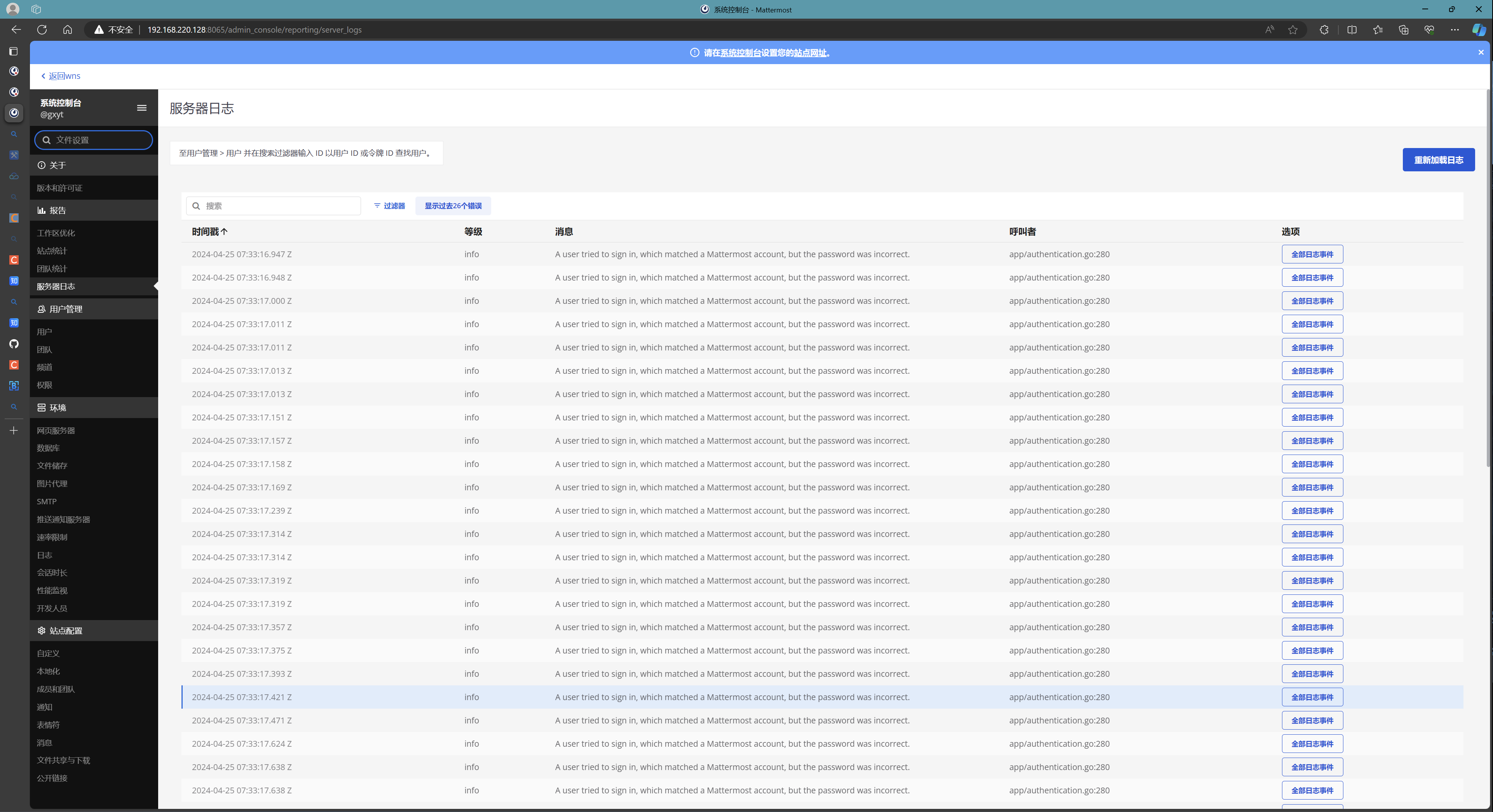

分析内部IM服务器检材,黑客是什么时候开始攻击:

最早的就是 -

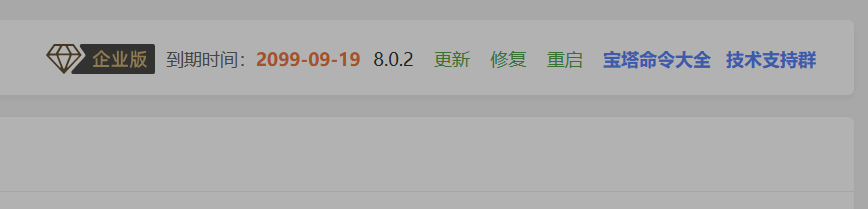

分析网站服务器检材,网站搭建使用的服务器管理软件当前版本是否支持32位系统

版本太新,否

-

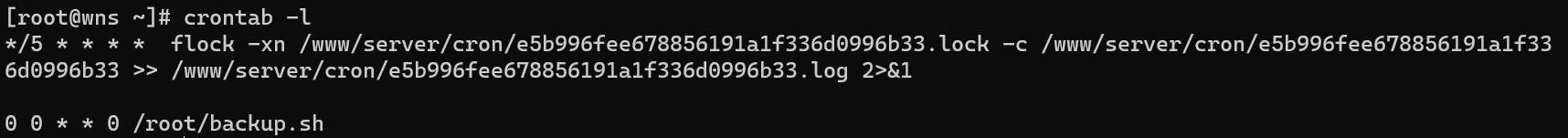

分析网站服务器检材,数据库备份的频率是一周多少次

一次 -

分析网站服务器检材,数据库备份生成的文件的密码是:

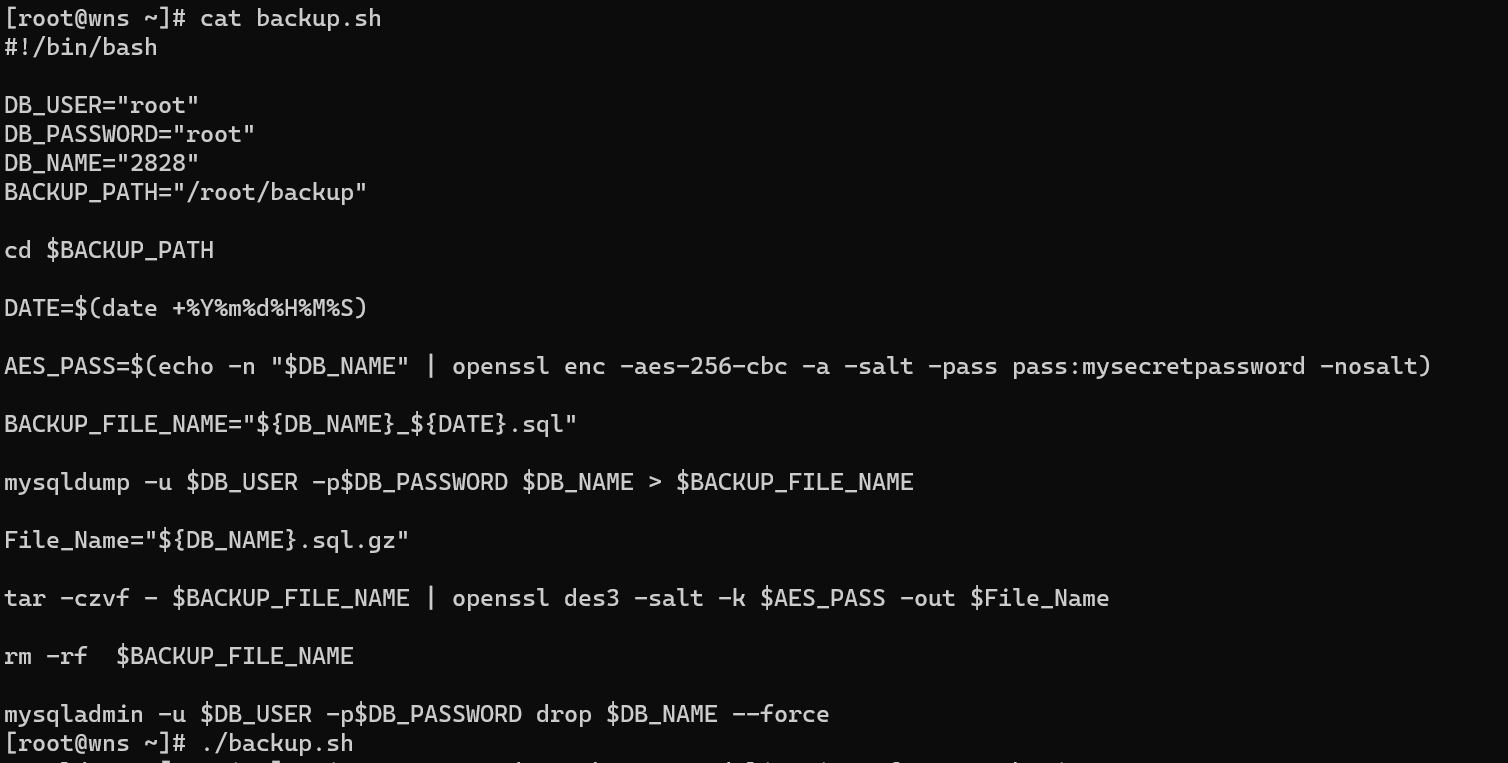

查看backup.sh:

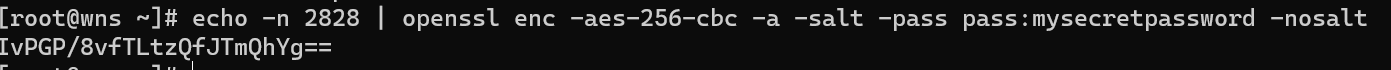

发现了明显的密钥生成字节,然后运行一下得到密钥IvPGP/8vfTLtzQfJTmQhYg==

-

分析网站服务器检材,网站前台首页的网站标题是:

威尼斯